Page 96 - 標檢局雙月刊195期

P. 96

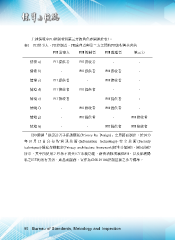

上述情境中PII控制者與第三方的角色亦闡述於表1。 表1 PII當事人、PII控制者、PII處理者與第三方之間的PII流程與其角色 PII 當事人 PII 控制者 PII 處理者 第三方 情境 a) PII 提供者 PII 接收者 - - 情境 b) - PII 提供者 PII 接收者 - 情境 c) PII 提供者 - PII 接收者 - 情境 d) PII 接收者 PII 提供者 - - 情境 e) PII 接收者 PII 提供者 - 情境 f) - PII 接收者 PII 提供者 - 情境 g) - PII 提供者 - PII 接收者 情境 h) - - PII 提供者 PII 接收者 ISO遵循「從設計著手保護隱私(Privacy by Design)」之思路而制定,於2013 年 10 月 15 日公布的 資訊技術 (Information technology)- 安全技術 (Security techniques)-隱私架構框架(Privacy architecture framework)標準分如圖5、圖6及圖7 所示,其中所使用之包括不喪失ICT系統功能,藉由消除或減低PII,以及保護隱 私之ICT的所有方法、產品或服務,宜作為CNS 29100控制措施之參考標準。 90 Bureau of Standards, Metrology and Inspection